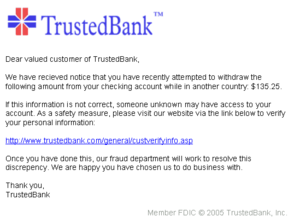

Il phishing è un modo in cui i criminali ottengono informazioni sensibili (come nomi utente o password). È un metodo di ingegneria sociale. Molto spesso, il phishing avviene tramite posta elettronica. Questa mail sembra provenire da una banca o da un altro fornitore di servizi. Di solito dice che a causa di qualche cambiamento nel sistema, gli utenti devono reinserire i loro nomi utente/password per confermarli. Le mail di solito hanno un link ad una pagina che sembra quasi quella della vera banca.

Il phishing permette ai criminali di ottenere l'accesso a conti bancari, o altri conti come quelli per lo shopping, le aste o i giochi. Può anche essere usato per il furto di identità.

Il phishing è cresciuto del 42% nel gennaio del 2005: 8.829 e-mail con phishing sono state inviate nel dicembre del 2004, ma sono cresciute a 12.845 alla fine di gennaio 2005.

Il numero di pagine web con phishing è cresciuto da 1.740 a 2.560 nello stesso periodo.